Modelo Osi, T/ip, Netbeui 164a3t

This document was ed by and they confirmed that they have the permission to share it. If you are author or own the copyright of this book, please report to us by using this report form. Report 3b7i

Overview 3e4r5l

& View Modelo Osi, T/ip, Netbeui as PDF for free.

More details w3441

- Words: 2,955

- Pages: 13

El modelo OSI (en inglés, OpenSystem Interconnection) es un modelo de referencia para los protocolos de la red de arquitectura en capas Modelo de referencia OSI Fue desarrollado en 1980 por la ISO,1 una federación global de organizaciones que representa aproximadamente a 130 países. El núcleo de este estándar es el modelo de referencia OSI, una normativa formada por siete capas que define las diferentes fases por las que deben pasar los datos para viajar de un dispositivo a otro sobre una red de comunicaciones. Siguiendo el esquema de este modelo se crearon numerosos protocolos. El advenimiento de protocolos más flexibles donde las capas no están tan desmarcadas y la correspondencia con los niveles no era tan clara puso a este esquema en un segundo plano. Sin embargo se usa en la enseñanza como una manera de mostrar cómo puede estructurarse una "pila" de protocolos de comunicaciones. El modelo especifica el protocolo que debe usarse en cada capa, y suele hablarse de modelo de referencia ya que se usa como una gran herramienta para la enseñanza de comunicación de redes. Se trata de una normativa estandarizada útil debido a la existencia de muchas tecnologías, fabricantes y compañías dentro del mundo de las comunicaciones, y al estar en continua expansión, se tuvo que crear un método para que todos pudieran entenderse de algún modo, incluso cuando las tecnologías no coincidieran. De este modo, no importa la localización geográfica o el lenguaje utilizado. Todo el mundo debe atenerse a unas normas mínimas para poder comunicarse entre sí. Esto es sobre todo importante cuando hablamos de la red de redes, es decir, Internet. Este modelo está dividido en siete (7) capas o niveles: CAPAS DEL MODELO OSI

CAPA FÍSICA

Se encarga de la transmisión de bits a lo largo de un canal de comunicación. Debe asegurarse en esta capa que si se envía un bit por el canal, se debe recibir el mismo bit en el destino. Es aquí donde se debe decidir con cuántos voltios se representará un bit con valor 1 ó 0, cuánto dura un bit, la forma de establecer la conexión inicial y cómo interrumpirla. Se consideran los aspectos mecánicos, eléctricos y del medio de transmisión física. En esta capa se ubican los repetidores, amplificadores, estrellas pasivas, multiplexores, concentradores, modems, codecs, CSUs, DSUs, transceivers, transductores, cables, conectores, NICs, etc. En esta capa se utilizan los siguientes dispositivos: Cables, tarjetas y repetidores (hub). Se utilizan los protocolos RS-232, X.21.

CAPA DE ENLACE

La tarea primordial de esta capa es la de corrección de errores. Hace que el emisor trocee la entrada de datos en tramas, las transmita en forma secuencial y procese las tramas de asentimiento devueltas por el receptor. Es esta capa la que debe reconocer los límites de las tramas. Si la trama es modificada por una ráfaga de ruido, el software de la capa de enlace de la máquina emisora debe hacer una retransmisión de la trama. Es también en esta capa donde se debe evitar que un transmisor muy rápido sature con datos a un receptor lento. En esta capa se ubican los bridges y switches. Protocolos utilizados: HDLC y LLC.

CAPA DE RED

Se ocupa del control de la operación de la subred. Debe determinar cómo encaminar los paquetes del origen al destino, pudiendo tomar distintas soluciones. El control de la congestión es también problema de este nivel, así como la responsabilidad para resolver problemas de interconexión de redes heterogéneas (con protocolos diferentes, etc.). En esta capa se ubican a los ruteadores y switches. Protocolos utilizados: IP, IPX.

CAPA DE TRANSPORTE

Su función principal consiste en aceptar los datos de la capa de sesión, dividirlos en unidades más pequeñas, pasarlos a la capa de red y asegurar que todos ellos lleguen correctamente al otro extremo de la manera más eficiente. La capa de transporte se necesita para hacer el trabajo de multiplexión transparente al nivel de sesión. A diferencia de las capas anteriores, esta capa es de tipo origen-destino; es decir, un programa en la máquina origen lleva una conversación con un programa parecido que se encuentra en la máquina destino, utilizando las cabeceras de los mensajes y los mensajes de control. En esta capa se ubican los gateways y el software. Protocolos utilizados: UDP, T, SPX.

CAPA DE SESIÓN

Esta capa permite que los s de diferentes máquinas puedan establecer sesiones entre ellos. Una sesión podría permitir al acceder a un sistema de tiempo compartido a distancia, o transferir un archivo entre dos máquinas. En este nivel se gestional el control del diálogo. Además esta capa se encarga de la istración del testigo y la sincronización entre el origen y destino de los datos. En esta capa se ubican los gateways y el software.

CAPA DE PRESENTACIÓN

Se ocupa de los aspectos de sintaxis y semántica de la información que se transmite y no del movimiento fiable de bits de un lugar a otro. Es tarea de este nivel la codificación de de datos conforme a lo acordado previamente. Para posibilitar la comunicación de ordenadores con diferentes representaciones de datos. También se puede dar aquí la comprensión de datos. En esta capa se ubican los gateways y el software. Protocolos utilizados: VT100.

CAPA DE APLICACIÓN

Es en este nivel donde se puede definir un terminal virtual de red abstracto, con el que los editores y otros programas pueden ser escritos para trabajar con él. Así, esta capa proporciona al entorno OSI para los s y también proporciona servicios de información distribuida. En esta capa se ubican los gateways y el software. Protocolos utilizados: X.400

El modelo T/IP T/IP está basado en un modelo de referencia de cuatro niveles. Todos los protocolos que pertenecen al conjunto de protocolos T/IP se encuentran en los tres niveles superiores de este modelo. Tal como se muestra en la siguiente ilustración, cada nivel del modelo T/IP corresponde a uno o más niveles del modelo de referencia Interconexión de sistemas abiertos (OSI, Open Systems Interconnection) de siete niveles, propuesto por la Organización internacional de normalización (ISO, International Organization for Standardization).

Los tipos de servicios realizados y los protocolos utilizados en cada nivel del modelo T/IP se describen con más detalle en la siguiente tabla.

MODELO OSI VS T/IP

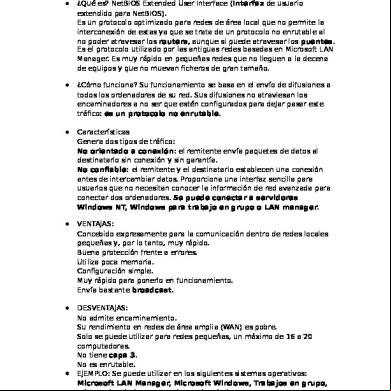

NETBEUI Este protocolo es la base de la red de Microsoft Windows para Trabajo en Grupo. Es protocolo de comunicación utilizado por las antiguas redes basadas en LAN Manager. Es muy rápido en pequeñas redes que no lleguen a la decena de equipos y que no muevan ficheros de gran tamaño. NetBEUI es la interfaz de extendida por IBM en 1985 cuando se suponía que las LAN estarían segmentadas en grupos de trabajo de entre 20 y 200 ordenadores y se utilizarían pasarelas para conectar unos segmentos de LAN con otros o con un gran sistema. Está optimizado para obtener un alto rendimiento cuando se usa en LAN departamentales o en segmentos de LAN. Es un protocolo optimizado para redes de area local que no permite la interconexión de estas ya que se trata de un protocolo no enrutable al no poder atravesar los routers, aunque si puede atravesar los puentes. NetBEUI genera dos tipos de tráfico: Trafico no orientado a conexión y no confiable, en el que el remitente envía paquetes de datos al destinatario sin configurar ninguna conexión y sin garantías de que los paquetes de datos lleguen a sus destino. Tráfico confiable orientado a conexión, en el que el remitente y el destinatario establecen una conexión antes de intercambiar datos. Ventajas: Concebido expresamente para la comunicación dentro de redes locales pequeñas y, por lo tanto, muy rápido. Buena protección frente a errores Utiliza poca memoria. Desventajas: No ite encaminamiento Su rendimiento en redes de área amplia (WAN) es pobre.

ARQUITECTURA SNA Es un modelo que presenta similitudes con el modelo de referencia OSI. Se compone de las siguientes capas:

Física: SNA no define protocolos específicos para su capa de control física. Se puede emplear cualquier otro estándar para su implementación.

Control de Enlace de Datos -Data link control (DLC)-:Define varios protocolos incluidos el SDLC (Synchronous Data Link Control) y el protocolo de comunicación Token Ring Network para LAN entre iguales (peers).

Control de ruta -Path control-: Implementa mucha de las funciones de la capa de red OSI. Control de transmisión –Transmission control-:Proporciona un servicio de conexión de punta a punta confiable, así como servicios de cifrado y descifrado.

Control de Flujo de Datos –Data flow control-:istra el procesamiento de las peticiones y respuestas, asigna el turno para la comunicación, y puede interrumpir el flujo de información pedida.

Servicios de Presentación-Presentation services-:Especifica los algoritmos de transformación de datos para cambiarlos de una forma a otra, sincroniza las transacciones y coordina los recursos compartidos.

Servicios de Transacción-Transaction services-:Proporciona servicios de aplicación en forma de programas que implementan el procesamiento distribuido o servicios de gestión.

IPX SPX Los protocolos que lo componen son:

IPX Protocolo Intercambio de Paquetes Entre Redes (IPX) es la implementación del protocolo IDP (Internet Datagram Protocol) de Xerox. Es un protocolo de datagramas rápido orientado a comunicaciones sin conexión que se encarga de transmitir datos a través de la red, incluyendo en cada paquete la dirección de destino.Pertenece a la capa de red (nivel 3 del modelo OSI) y al ser un protocolo de datagramas es similar (aunque más simple y con menor fiabilidad) al protocolo IP del T/IP en sus operaciones básicas pero diferente en cuanto al sistema de direccionamiento, formato de los paquetes y el ámbito general Fue creado por el ing. Alexis G.Soulle

SPX Protocolo Intercambio de Paquetes en Secuencia (SPX) es la implementación del protocolo SPP (Sequenced Packet Protocol) de Xerox. Es un protocolo fiable basado en comunicaciones con conexión y se encarga de controlar la integridad de los paquetes y confirmar los paquetes recibidos a través de una red.Pertenece a la capa de transporte (nivel 4 del modelo OSI) y actúa sobre IPX para asegurar la entrega de los paquetes (datos), ya que IPX por sí solo no es capaz. Es similar a T ya que realiza las mismas funciones. Se utiliza principalmente para aplicaciones cliente/servidor.

Sistema de direccionamiento IPX Se utilizan tres componentes básicos para identificar un proceso en la red: dirección de red que identifica la red a la que pertence, número de nodo que indica el dispositivo conectado a la red y número de socket que indica el proceso en el nodo.

Network Address Number 32 bits Nodo Number 48 bits Socket Number 16 bits

Números IPX internos y esternos

Cuando se instala un servidor NetWare o un router NerWare, es necesariio asignarle un número de red IPX interna. Para cada una de las tarjetas de red dwe las que disponga el servidor o el router, tambien se debe asignar una dirección IPX externa o de red. Ambos números IPX se utilizan por el protocolo IPX-RIP (Routing Information Protocol de IPX) para dirigir el tráfico por una u otra red. Son números entre 1 y FFFFFFFFh arbitrarios ero únicos. A diferencia con otros protocolos como T/IP que divide el número en secciones y subsecciones, los números IPX son completos, y no tienes ningún significado. Precisamente por no tener asignado significado es conveniente elegir un método de asignación de números IPX que nos facilite la tarea de distinguirlos y evitar que se repitan . Por ejemplo, se puede seguir el siguiente método: El primer dígito nos indicará si el número IPX es interno o si es externo, nos indicará el tipo de red que utiliza

F

Servidor (IPX interno)

E

Externa (una red WAN)

2

10 Base 2 (Coaxial Fino)

5 10 Base 5 (coaxial grueso) 6

Token Ring 16 MB

4

Token Ring 4 MB

1 10 Base 1 (Par Trenzado) El resto de números (7) se pueden dividir en códigos de área, subárea y red, como convenga. Por ejemplo: los 3 siguientes el código del país (034 Asturias) y los 2 restantes el número de red. Si la empresa no es tan grande como para tener este esquema se puede adoptas como se necesite (por ejemplo: edificio, piso, red).

Tabla de rutas. Una tabla de rutas IPX en un router tiene una entrada para cada red que puede ser accedida desde el router. Cada entrada de la tabla tiene 5 campos: Network destination, Ferwarding Network, Forwarding node, Hops to destination, número de ticks.

Network destination: Es la red de destino para la que se aplicarán el resto de campos. Forwarding network: Indica por cuál de las redes conectadas directamente debe enviar el paquete. Forwarding node: Indica el cuál es el nodo de destino. Puede ser el nodo final, o puede ser otro router. Hops to destination: Indica el número de saltos que quedan (incluyendo el actual)hasta alcanzaer la red de destino. Ticks: Indica el tipo estimado que tardará en llegar el paquete a su destino. Se utiliza para descubrir cuál es la ruta más rápida. Cada tic equivale aproximadamente a 1/18 de segundo

Direccionamiento. Soporta direcciones de 32 bits que se asignan completamente sobre una red en vez de sobre equipos individuales. Para identificar cada equipo dentro de la red, se emplea hardware específico.Cada dirección posee tres componentes:Dirección de red, valor de 32 bits asignado por un y limitado a una determinada red.Número del nodo, derivada de una dirección MAC de 48 bits que es obtenida por una tarjeta de red.Número de socket, valor de 16 bits asignado por el sistema operativo de red (p.e NetWare) a un proceso específico dentro de un nodo.De esta forma, un nodo dentro de la red se representará como: dirección de red + número del nodomientras que un proceso dentro de la red se representará como: número de conexión + número de socket

Ventajas e inconvenientes Se ha utilizado sobre todo en redes de área local (LANs) porque es muy eficiente para este propósito (típicamente su rendimiento supera al de T/IP en una LAN).Los inconvenientes que presentan es que en redes metropolitanas (MANs) y grandes (WANs) no se puede enrutar y por tanto no es utilizable, y también puede llegar a saturar la red con el alto nivel de tráfico que genera los broadcast que lanzan los equipos para anunciarse en la red.

APPLETALK Appletalk es un conjunto de protocolos desarrollados por Apple Inc. para la interconexión de redes locales. Fue incluido en un Macintosh Apple en 1984 y actualmente está en desuso en los Macintosh en favor de las redes T/IP.

Faces Podemos dividir Appletalk en dos fases en cuanto a sus características: Fase 1 (1985):

Velocidad de 230,4kbit/s.

Distancia máxima de 305 metros.

32 nodos máximos por red LAN.

Fase 2 (1989):

Organización de la red en zonas.

Más de 255 nodos por red LAN.

Introducción de EtherTalk, TokenTalk y LocalTalk para IBM PC.

Aparición de un conector más simple de usar (AppleAUI).

Diseño El diseño de Appletalk se basa en el modelo OSI pero a diferencia de otros de los sistemas LAN no fue construido bajo el sistema Xerox XNS, no tenía Ethernet y tampoco tenía direcciones de 48 bit para el encaminamiento. El diseño de Appletalk se basa en el modelo OSI pero a diferencia de otros de los sistemas LAN no fue construido bajo el sistema Xerox XNS, no tenía Ethernet y tampoco tenía direcciones de 48 bit para el encaminamiento.

Direccionamiento En este protocólo se incluyeron una serie de características que permitieron que las redes locales se conectasen sin configuración previa o necesidad de un router o servidor. Appletalk está equipado para asignar direcciones y configurar cualquier enrutamiento de manera automática.

Protocolos Protocolos de Appletalk en el modelo OSI

Nivel 1:

LocalTalk → Se basea en un sistema de cable de par trenzado y un transceptor funcionando a una velocidad de 230,4 kbit/s.

Ethernet → Estándar de conexión a la red que utiliza una tarjeta física.

Token Ring → Arquitectura de red con topología física en anillo.

FDDI → Interfaz de datos distribuida por fibra.

Nivel 2:

AARP (AppleTalk Address Resolution Protocol) → Se emite un paquete pidiendo una dirección de red (que necesita el dispositivo para conectarse), hasta que se encuentra una dirección que no posea ningún equipo, al encontrarla ésta se utilizará para el equipo.

Nivel 3:

DDP (Datagram Delivery Protocol) → Realiza el transporte de datos de bajo nivel.

Nivel 4:

ATP (AppleTalk Transaction Protocol) → Lee la solicitud y devuelve una respuesta.

AEP (AppleTalk Echo Protocol) → Genera paquetes que son enviados al nodo, el paquete se copia, y un campo en el paquete se altera para crear un paquete de respuesta, el cuál es devuelto al nodo de origen (el que generó el primer mensaje).

NBP (Name Binding Protocol) → Se registra bajo un nombre. En el caso de que se quiera un servicio, NBP consulta para encontrar dicho servicio.

RTMP (Routing Table Maintenance Protocol) → Los routers se mantienen informados mutuamente en todo momento sobre la topología de la red.

Nivel 5:

ZIP (Zone Information Protocol) → Asocia los números de red de Appletalk con nombres de zonas.

ASP (AppleTalk Session Protocol) → Solicita respuestas a las órdenes, y realiza consultas de estado fuera de banda.

ADSP (AppleTalk Data Stream Protocol) → El intento de conexión puede ser rechazado. Una vez sea cortada la conexión de una de las partes, esta será cerrada.

Nivel 6 y 7:

AFP (Apple Filling Protocol) → Se comunica con los servidores de archivos de AppleShare.

PAP (Printer Access Protocol) → Permitía la comunicación con impresoras PostScrip.

CAPA FÍSICA

Se encarga de la transmisión de bits a lo largo de un canal de comunicación. Debe asegurarse en esta capa que si se envía un bit por el canal, se debe recibir el mismo bit en el destino. Es aquí donde se debe decidir con cuántos voltios se representará un bit con valor 1 ó 0, cuánto dura un bit, la forma de establecer la conexión inicial y cómo interrumpirla. Se consideran los aspectos mecánicos, eléctricos y del medio de transmisión física. En esta capa se ubican los repetidores, amplificadores, estrellas pasivas, multiplexores, concentradores, modems, codecs, CSUs, DSUs, transceivers, transductores, cables, conectores, NICs, etc. En esta capa se utilizan los siguientes dispositivos: Cables, tarjetas y repetidores (hub). Se utilizan los protocolos RS-232, X.21.

CAPA DE ENLACE

La tarea primordial de esta capa es la de corrección de errores. Hace que el emisor trocee la entrada de datos en tramas, las transmita en forma secuencial y procese las tramas de asentimiento devueltas por el receptor. Es esta capa la que debe reconocer los límites de las tramas. Si la trama es modificada por una ráfaga de ruido, el software de la capa de enlace de la máquina emisora debe hacer una retransmisión de la trama. Es también en esta capa donde se debe evitar que un transmisor muy rápido sature con datos a un receptor lento. En esta capa se ubican los bridges y switches. Protocolos utilizados: HDLC y LLC.

CAPA DE RED

Se ocupa del control de la operación de la subred. Debe determinar cómo encaminar los paquetes del origen al destino, pudiendo tomar distintas soluciones. El control de la congestión es también problema de este nivel, así como la responsabilidad para resolver problemas de interconexión de redes heterogéneas (con protocolos diferentes, etc.). En esta capa se ubican a los ruteadores y switches. Protocolos utilizados: IP, IPX.

CAPA DE TRANSPORTE

Su función principal consiste en aceptar los datos de la capa de sesión, dividirlos en unidades más pequeñas, pasarlos a la capa de red y asegurar que todos ellos lleguen correctamente al otro extremo de la manera más eficiente. La capa de transporte se necesita para hacer el trabajo de multiplexión transparente al nivel de sesión. A diferencia de las capas anteriores, esta capa es de tipo origen-destino; es decir, un programa en la máquina origen lleva una conversación con un programa parecido que se encuentra en la máquina destino, utilizando las cabeceras de los mensajes y los mensajes de control. En esta capa se ubican los gateways y el software. Protocolos utilizados: UDP, T, SPX.

CAPA DE SESIÓN

Esta capa permite que los s de diferentes máquinas puedan establecer sesiones entre ellos. Una sesión podría permitir al acceder a un sistema de tiempo compartido a distancia, o transferir un archivo entre dos máquinas. En este nivel se gestional el control del diálogo. Además esta capa se encarga de la istración del testigo y la sincronización entre el origen y destino de los datos. En esta capa se ubican los gateways y el software.

CAPA DE PRESENTACIÓN

Se ocupa de los aspectos de sintaxis y semántica de la información que se transmite y no del movimiento fiable de bits de un lugar a otro. Es tarea de este nivel la codificación de de datos conforme a lo acordado previamente. Para posibilitar la comunicación de ordenadores con diferentes representaciones de datos. También se puede dar aquí la comprensión de datos. En esta capa se ubican los gateways y el software. Protocolos utilizados: VT100.

CAPA DE APLICACIÓN

Es en este nivel donde se puede definir un terminal virtual de red abstracto, con el que los editores y otros programas pueden ser escritos para trabajar con él. Así, esta capa proporciona al entorno OSI para los s y también proporciona servicios de información distribuida. En esta capa se ubican los gateways y el software. Protocolos utilizados: X.400

El modelo T/IP T/IP está basado en un modelo de referencia de cuatro niveles. Todos los protocolos que pertenecen al conjunto de protocolos T/IP se encuentran en los tres niveles superiores de este modelo. Tal como se muestra en la siguiente ilustración, cada nivel del modelo T/IP corresponde a uno o más niveles del modelo de referencia Interconexión de sistemas abiertos (OSI, Open Systems Interconnection) de siete niveles, propuesto por la Organización internacional de normalización (ISO, International Organization for Standardization).

Los tipos de servicios realizados y los protocolos utilizados en cada nivel del modelo T/IP se describen con más detalle en la siguiente tabla.

MODELO OSI VS T/IP

NETBEUI Este protocolo es la base de la red de Microsoft Windows para Trabajo en Grupo. Es protocolo de comunicación utilizado por las antiguas redes basadas en LAN Manager. Es muy rápido en pequeñas redes que no lleguen a la decena de equipos y que no muevan ficheros de gran tamaño. NetBEUI es la interfaz de extendida por IBM en 1985 cuando se suponía que las LAN estarían segmentadas en grupos de trabajo de entre 20 y 200 ordenadores y se utilizarían pasarelas para conectar unos segmentos de LAN con otros o con un gran sistema. Está optimizado para obtener un alto rendimiento cuando se usa en LAN departamentales o en segmentos de LAN. Es un protocolo optimizado para redes de area local que no permite la interconexión de estas ya que se trata de un protocolo no enrutable al no poder atravesar los routers, aunque si puede atravesar los puentes. NetBEUI genera dos tipos de tráfico: Trafico no orientado a conexión y no confiable, en el que el remitente envía paquetes de datos al destinatario sin configurar ninguna conexión y sin garantías de que los paquetes de datos lleguen a sus destino. Tráfico confiable orientado a conexión, en el que el remitente y el destinatario establecen una conexión antes de intercambiar datos. Ventajas: Concebido expresamente para la comunicación dentro de redes locales pequeñas y, por lo tanto, muy rápido. Buena protección frente a errores Utiliza poca memoria. Desventajas: No ite encaminamiento Su rendimiento en redes de área amplia (WAN) es pobre.

ARQUITECTURA SNA Es un modelo que presenta similitudes con el modelo de referencia OSI. Se compone de las siguientes capas:

Física: SNA no define protocolos específicos para su capa de control física. Se puede emplear cualquier otro estándar para su implementación.

Control de Enlace de Datos -Data link control (DLC)-:Define varios protocolos incluidos el SDLC (Synchronous Data Link Control) y el protocolo de comunicación Token Ring Network para LAN entre iguales (peers).

Control de ruta -Path control-: Implementa mucha de las funciones de la capa de red OSI. Control de transmisión –Transmission control-:Proporciona un servicio de conexión de punta a punta confiable, así como servicios de cifrado y descifrado.

Control de Flujo de Datos –Data flow control-:istra el procesamiento de las peticiones y respuestas, asigna el turno para la comunicación, y puede interrumpir el flujo de información pedida.

Servicios de Presentación-Presentation services-:Especifica los algoritmos de transformación de datos para cambiarlos de una forma a otra, sincroniza las transacciones y coordina los recursos compartidos.

Servicios de Transacción-Transaction services-:Proporciona servicios de aplicación en forma de programas que implementan el procesamiento distribuido o servicios de gestión.

IPX SPX Los protocolos que lo componen son:

IPX Protocolo Intercambio de Paquetes Entre Redes (IPX) es la implementación del protocolo IDP (Internet Datagram Protocol) de Xerox. Es un protocolo de datagramas rápido orientado a comunicaciones sin conexión que se encarga de transmitir datos a través de la red, incluyendo en cada paquete la dirección de destino.Pertenece a la capa de red (nivel 3 del modelo OSI) y al ser un protocolo de datagramas es similar (aunque más simple y con menor fiabilidad) al protocolo IP del T/IP en sus operaciones básicas pero diferente en cuanto al sistema de direccionamiento, formato de los paquetes y el ámbito general Fue creado por el ing. Alexis G.Soulle

SPX Protocolo Intercambio de Paquetes en Secuencia (SPX) es la implementación del protocolo SPP (Sequenced Packet Protocol) de Xerox. Es un protocolo fiable basado en comunicaciones con conexión y se encarga de controlar la integridad de los paquetes y confirmar los paquetes recibidos a través de una red.Pertenece a la capa de transporte (nivel 4 del modelo OSI) y actúa sobre IPX para asegurar la entrega de los paquetes (datos), ya que IPX por sí solo no es capaz. Es similar a T ya que realiza las mismas funciones. Se utiliza principalmente para aplicaciones cliente/servidor.

Sistema de direccionamiento IPX Se utilizan tres componentes básicos para identificar un proceso en la red: dirección de red que identifica la red a la que pertence, número de nodo que indica el dispositivo conectado a la red y número de socket que indica el proceso en el nodo.

Network Address Number 32 bits Nodo Number 48 bits Socket Number 16 bits

Números IPX internos y esternos

Cuando se instala un servidor NetWare o un router NerWare, es necesariio asignarle un número de red IPX interna. Para cada una de las tarjetas de red dwe las que disponga el servidor o el router, tambien se debe asignar una dirección IPX externa o de red. Ambos números IPX se utilizan por el protocolo IPX-RIP (Routing Information Protocol de IPX) para dirigir el tráfico por una u otra red. Son números entre 1 y FFFFFFFFh arbitrarios ero únicos. A diferencia con otros protocolos como T/IP que divide el número en secciones y subsecciones, los números IPX son completos, y no tienes ningún significado. Precisamente por no tener asignado significado es conveniente elegir un método de asignación de números IPX que nos facilite la tarea de distinguirlos y evitar que se repitan . Por ejemplo, se puede seguir el siguiente método: El primer dígito nos indicará si el número IPX es interno o si es externo, nos indicará el tipo de red que utiliza

F

Servidor (IPX interno)

E

Externa (una red WAN)

2

10 Base 2 (Coaxial Fino)

5 10 Base 5 (coaxial grueso) 6

Token Ring 16 MB

4

Token Ring 4 MB

1 10 Base 1 (Par Trenzado) El resto de números (7) se pueden dividir en códigos de área, subárea y red, como convenga. Por ejemplo: los 3 siguientes el código del país (034 Asturias) y los 2 restantes el número de red. Si la empresa no es tan grande como para tener este esquema se puede adoptas como se necesite (por ejemplo: edificio, piso, red).

Tabla de rutas. Una tabla de rutas IPX en un router tiene una entrada para cada red que puede ser accedida desde el router. Cada entrada de la tabla tiene 5 campos: Network destination, Ferwarding Network, Forwarding node, Hops to destination, número de ticks.

Network destination: Es la red de destino para la que se aplicarán el resto de campos. Forwarding network: Indica por cuál de las redes conectadas directamente debe enviar el paquete. Forwarding node: Indica el cuál es el nodo de destino. Puede ser el nodo final, o puede ser otro router. Hops to destination: Indica el número de saltos que quedan (incluyendo el actual)hasta alcanzaer la red de destino. Ticks: Indica el tipo estimado que tardará en llegar el paquete a su destino. Se utiliza para descubrir cuál es la ruta más rápida. Cada tic equivale aproximadamente a 1/18 de segundo

Direccionamiento. Soporta direcciones de 32 bits que se asignan completamente sobre una red en vez de sobre equipos individuales. Para identificar cada equipo dentro de la red, se emplea hardware específico.Cada dirección posee tres componentes:Dirección de red, valor de 32 bits asignado por un y limitado a una determinada red.Número del nodo, derivada de una dirección MAC de 48 bits que es obtenida por una tarjeta de red.Número de socket, valor de 16 bits asignado por el sistema operativo de red (p.e NetWare) a un proceso específico dentro de un nodo.De esta forma, un nodo dentro de la red se representará como: dirección de red + número del nodomientras que un proceso dentro de la red se representará como: número de conexión + número de socket

Ventajas e inconvenientes Se ha utilizado sobre todo en redes de área local (LANs) porque es muy eficiente para este propósito (típicamente su rendimiento supera al de T/IP en una LAN).Los inconvenientes que presentan es que en redes metropolitanas (MANs) y grandes (WANs) no se puede enrutar y por tanto no es utilizable, y también puede llegar a saturar la red con el alto nivel de tráfico que genera los broadcast que lanzan los equipos para anunciarse en la red.

APPLETALK Appletalk es un conjunto de protocolos desarrollados por Apple Inc. para la interconexión de redes locales. Fue incluido en un Macintosh Apple en 1984 y actualmente está en desuso en los Macintosh en favor de las redes T/IP.

Faces Podemos dividir Appletalk en dos fases en cuanto a sus características: Fase 1 (1985):

Velocidad de 230,4kbit/s.

Distancia máxima de 305 metros.

32 nodos máximos por red LAN.

Fase 2 (1989):

Organización de la red en zonas.

Más de 255 nodos por red LAN.

Introducción de EtherTalk, TokenTalk y LocalTalk para IBM PC.

Aparición de un conector más simple de usar (AppleAUI).

Diseño El diseño de Appletalk se basa en el modelo OSI pero a diferencia de otros de los sistemas LAN no fue construido bajo el sistema Xerox XNS, no tenía Ethernet y tampoco tenía direcciones de 48 bit para el encaminamiento. El diseño de Appletalk se basa en el modelo OSI pero a diferencia de otros de los sistemas LAN no fue construido bajo el sistema Xerox XNS, no tenía Ethernet y tampoco tenía direcciones de 48 bit para el encaminamiento.

Direccionamiento En este protocólo se incluyeron una serie de características que permitieron que las redes locales se conectasen sin configuración previa o necesidad de un router o servidor. Appletalk está equipado para asignar direcciones y configurar cualquier enrutamiento de manera automática.

Protocolos Protocolos de Appletalk en el modelo OSI

Nivel 1:

LocalTalk → Se basea en un sistema de cable de par trenzado y un transceptor funcionando a una velocidad de 230,4 kbit/s.

Ethernet → Estándar de conexión a la red que utiliza una tarjeta física.

Token Ring → Arquitectura de red con topología física en anillo.

FDDI → Interfaz de datos distribuida por fibra.

Nivel 2:

AARP (AppleTalk Address Resolution Protocol) → Se emite un paquete pidiendo una dirección de red (que necesita el dispositivo para conectarse), hasta que se encuentra una dirección que no posea ningún equipo, al encontrarla ésta se utilizará para el equipo.

Nivel 3:

DDP (Datagram Delivery Protocol) → Realiza el transporte de datos de bajo nivel.

Nivel 4:

ATP (AppleTalk Transaction Protocol) → Lee la solicitud y devuelve una respuesta.

AEP (AppleTalk Echo Protocol) → Genera paquetes que son enviados al nodo, el paquete se copia, y un campo en el paquete se altera para crear un paquete de respuesta, el cuál es devuelto al nodo de origen (el que generó el primer mensaje).

NBP (Name Binding Protocol) → Se registra bajo un nombre. En el caso de que se quiera un servicio, NBP consulta para encontrar dicho servicio.

RTMP (Routing Table Maintenance Protocol) → Los routers se mantienen informados mutuamente en todo momento sobre la topología de la red.

Nivel 5:

ZIP (Zone Information Protocol) → Asocia los números de red de Appletalk con nombres de zonas.

ASP (AppleTalk Session Protocol) → Solicita respuestas a las órdenes, y realiza consultas de estado fuera de banda.

ADSP (AppleTalk Data Stream Protocol) → El intento de conexión puede ser rechazado. Una vez sea cortada la conexión de una de las partes, esta será cerrada.

Nivel 6 y 7:

AFP (Apple Filling Protocol) → Se comunica con los servidores de archivos de AppleShare.

PAP (Printer Access Protocol) → Permitía la comunicación con impresoras PostScrip.